Identifier vos failles

grâce à la recherche

de CVE sur votre SI.

Coupez vos flux toxiques avant qu’ils ne vous compromettent.

Nettoyez les périphériques contaminés.

Protégez vos

données sensibles et applications critiques.

des entreprises ont signalé une attaque (contre 49% en 2021).

des attaques concernent les entreprises entre 10 et 49 salariés.

d’augmentation sur les entreprises de moins de 10 salariés.

MITRE, l’organisation à but non lucratif faisant autorité en cyberdéfense, publie et maintient à jour la base de données référente des CVE (Common Vulnerabilities and Exposures). Les failles de sécurité sont identifiées et numérotées à travers le monde par des autorités déléguées, on parle de CNA (CVE Numbering Authority). Ces CNA sont des acteurs majeurs de leur marché. Consulter la liste des CNA.

Habyss scanne votre SI pour remonter l’ensemble des vulnérabilités et les comparer aux CVE. Nous éditons alors un rapport des failles identifiées et préconisons les actions à mettre en place. Nous évaluons et notons de A à E votre système et sa surface d’attaque potentielle. Les entreprises notées C, D ou E possèdent 5,4 fois plus de probabilité de subir une attaque majeure que les entreprises notées A ou B.

Nous proposons des prestations ponctuelles pour réaliser une photographie de votre situation à l’instant T. C’est une base de travail très précieuse pour mettre en place une politique de mise à niveau de sécurité en lien avec vos prestataires informatiques ou votre DSI.

Le monde numérique est en perpétuelle évolution et plusieurs centaines de CVE sont numérotées chaque jour. C’est pourquoi nous préconisons l’instauration d’un process d’analyse récurrent afin d’identifier les nouvelles failles au plus tôt et pouvoir ainsi agir avant toute compromission de votre SI.

Chaque seconde, les entreprises sont victimes d’attaques contre les périphériques de leur réseau : PC, serveurs, mais aussi imprimantes, caméras, téléphonie IP, etc.

Plus personne n’est à l’abri de la cybercriminalité, chaque entreprise est une cible, quelle que soit sa taille, quel que soit son secteur d’activité. Même les TPE sont ciblées.

Nous intégrons la solution française référente qui répertorie les IP toxiques en temps réel et les bloque automatiquement en entrée et en sortie de votre réseau. Vous n’avez pas besoin de ressources informatiques en interne, notre application et nos services associés veillent sur votre SI.

Grâce à Habyss, vous avez identifié vos failles et vous vous êtes prémunis des menaces en vous coupant des flux toxiques. Il ne vous reste qu’à nettoyer les périphériques contaminés !

Nos solutions vous permettent de supprimer chaque programme toxique afin de retrouver un système d’information sain et un environnement sans menace.

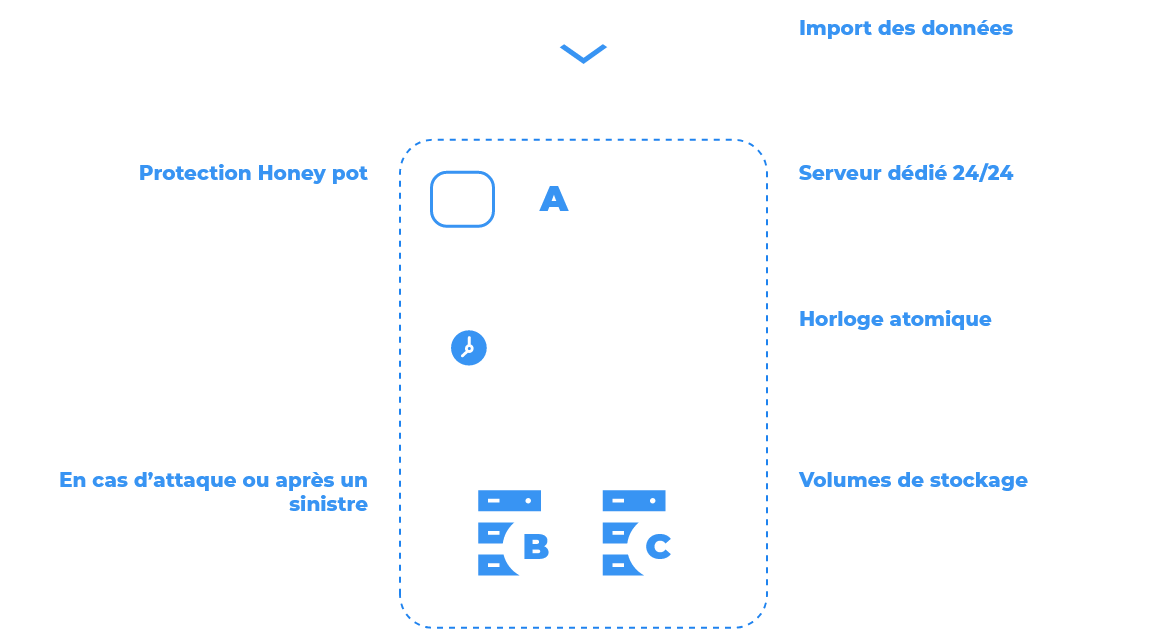

Comme le risque 0 n’existe pas, nous proposons à nos clients des appliances de sauvegarde ultra-sécurisées qui répondent aux recommandations de l’ANSSI.

Cette sauvegarde «à froid» de vos données et applications critiques vous permet de pouvoir redémarrer votre système d’information après une cyberattaque en vous assurant de ne pas avoir compromis vos données. La technologie embarquée dans notre outil vous assure une sauvegarde déconnectée du réseau après une analyse de l’intégralité des données qui y sont déversées.

COMMENT ÇA MARCHE ?

L’hyper sécurité c’est quoi ?

Protection explosion

Projection d'eau

Protection contre le feu

Protection contre le vol

Protection électro-magnétique

Cage de Faraday

Suppression radio, wifi, GSM, 3g

CBT Change Block tracking

Honey pot

Système anti-bruteforce

OS Linux réduit

Horloge automatique